Um alerta de segurança acendeu a luz vermelha para milhares de administradores de sites WordPress. Uma vulnerabilidade crítica, identificada como CVE-2024-27956, foi descoberta no popular plugin WP-Automatic, que tem mais de 38.000 instalações ativas.

A falha, classificada com uma pontuação de gravidade de 9.9 (crítica), permite que invasores, mesmo sem qualquer tipo de autenticação, criem novas contas de usuário com privilégios de administrador. Isso, na prática, entrega as chaves do seu site para cibercriminosos.

Se você utiliza o WP-Automatic, sua atenção é necessária imediatamente. Neste guia, a equipe da Wplugin vai direto ao ponto para explicar o que aconteceu e como você pode proteger seu site em poucos minutos.

Resumo:

ToggleO Que Aconteceu? A Anatomia da Falha no WP-Automatic

A descoberta, reportada pela empresa de segurança Patchstack, revela uma falha de Injeção de SQL (SQL Injection) que pode ser explorada para escalar privilégios.

Em termos simples, o plugin não validava corretamente os dados enviados por usuários, permitindo que um invasor manipulasse o banco de dados do WordPress para registrar um novo usuário e, em seguida, atribuir a esse novo usuário o perfil de administrator.

O maior risco é que essa ação pode ser totalmente automatizada e executada em massa, colocando em perigo qualquer site que utilize uma versão vulnerável do plugin e esteja exposto na internet.

Seu Site Está em Risco? Como Verificar em 2 Passos

Para saber se seu site está vulnerável ou se já foi comprometido, siga estes dois passos simples:

Passo 1: Verifique a Versão do Plugin

A vulnerabilidade afeta todas as versões do WP-Automatic anteriores à 3.9.2.0.

- No seu painel WordPress, vá para Plugins > Plugins Instalados.

- Encontre o “WP-Automatic” na lista.

- Abaixo do nome do plugin, verifique o número da versão. Se for 3.9.1.0 ou inferior, seu site está vulnerável e você precisa agir agora.

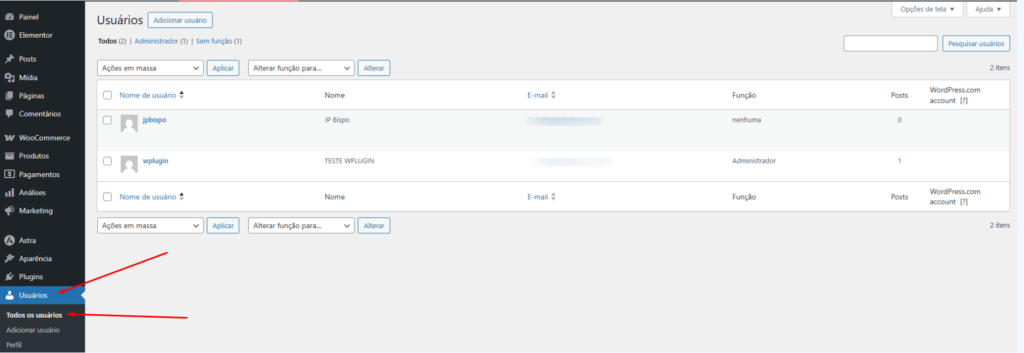

Passo 2: Procure por Administradores Suspeitos

Mesmo que você atualize o plugin, um invasor já pode ter criado uma conta.

- No menu lateral, vá para Usuários > Todos os usuários.

- Analise cuidadosamente a lista de usuários com o perfil “Administrador”.

- Procure por qualquer conta que você ou sua equipe não reconheçam. Invasores costumam usar nomes genéricos como

admin2,test,system, ou e-mails de domínios suspeitos.

Guia Passo a Passo Para Corrigir a Falha e Proteger Seu Site

Se você confirmou que está usando uma versão vulnerável ou encontrou um usuário suspeito, siga estas etapas nesta ordem:

- Atualize o Plugin Imediatamente: Esta é a ação mais importante. Vá para Painel > Atualizações e atualize o plugin WP-Automatic para a versão 3.9.2.0 ou mais recente. Se a atualização não aparecer, tente recarregar a página ou vá diretamente para Plugins > Plugins Instalados e clique em “atualizar agora” abaixo do plugin.

- Remova Contas de Administrador Suspeitas: Se você encontrou um administrador que não reconhece na etapa anterior, passe o mouse sobre o nome de usuário e clique em Excluir. Na tela seguinte, o WordPress perguntará o que fazer com o conteúdo criado por esse usuário. Para garantir, selecione “Excluir todo o conteúdo”.

- Altere as Senhas de Todos os Administradores: Como medida de precaução, é fundamental que todos os usuários administradores legítimos alterem suas senhas para senhas fortes e únicas.

- Faça uma Varredura de Segurança: Utilize um plugin de segurança confiável (como Wordfence ou Sucuri Scanner) para fazer uma varredura completa no seu site em busca de outros arquivos maliciosos ou backdoors que o invasor possa ter deixado.

Perguntas Frequentes (FAQ) sobre a Falha do WP-Automatic

Qual versão do WP-Automatic é segura?

A versão 3.9.2.0 e todas as versões posteriores são seguras contra esta vulnerabilidade específica.

O que acontece se eu apenas desativar o plugin?

Desativar o plugin impede que a falha seja explorada a partir daquele momento, mas não remove um administrador malicioso que já tenha sido criado. O procedimento correto é atualizar e verificar a lista de usuários.

Meu site não foi invadido. Preciso me preocupar?

Sim. A vulnerabilidade pode ser explorada a qualquer momento. A prevenção, atualizando o plugin, é a única forma de garantir a segurança do seu site contra esta ameaça.

Conclusão: A Segurança do WordPress é um Processo Contínuo

A falha no WP-Automatic é um lembrete poderoso de que a segurança em WordPress depende de vigilância constante. Manter plugins, temas e o core do WordPress sempre atualizados não é uma opção, mas uma necessidade.

Se você precisa de ajuda para garantir que seu site esteja seguro ou quer contar com uma equipe de especialistas para gerenciar seu ambiente WordPress, www.wplugin.com.br. Nós cuidamos da tecnologia para que você possa focar no seu negócio.

Fonte Primária: www.esecurityplanet.com