Uma campanha massiva de ataques está ativamente explorando vulnerabilidades críticas em dois plugins populares do WordPress: GutenKit – Gutenberg Blocks e Hunk Companion. A descoberta, detalhada originalmente por pesquisadores de segurança da Wordfence e reportada por veículos como o Hackread, revela que milhões de tentativas de exploração foram bloqueadas nas últimas semanas, indicando um risco real e imediato para sites que não foram atualizados.

Aqui na W-Plugin, estamos monitorando a situação de perto. Este guia prático e direto vai te mostrar exatamente o que está acontecendo, como verificar se seu site está em risco e o que fazer para se proteger agora mesmo.

Resumo:

ToggleO Que Está Acontecendo? Um Ataque em Massa e Silencioso

Desde o início de outubro, hackers iniciaram uma campanha automatizada para invadir sites WordPress. O método é explorar falhas de segurança que permitem a um invasor, sem precisar de login ou senha, instalar e ativar qualquer plugin que desejar no seu site.

Isso abre uma porta para o controle total do site, permitindo que os hackers injetem malware, roubem dados de clientes, criem páginas de spam ou redirecionem seus visitantes para sites maliciosos.

Quais Plugins São Afetados? GutenKit e Hunk Companion

A porta de entrada para esses ataques são versões desatualizadas de dois plugins. Verifique se você utiliza algum deles:

Vulnerabilidade no GutenKit (CVE-2024-9234)

- Plugin: GutenKit – Gutenberg Blocks, Page Builder

- Versões Vulneráveis: Todas anteriores à 2.1.1.

- O que faz: A falha permite o upload de arquivos arbitrários, que podem ser usados para instalar um plugin malicioso disfarçado.

Vulnerabilidade no Hunk Companion (CVE-2024-9707 e CVE-2024-11972)

- Plugin: Hunk Companion

- Versões Vulneráveis: Todas anteriores à 1.8.6.

- O que faz: A falha mais crítica permite que qualquer pessoa na internet use uma função interna do plugin para instalar e ativar outros plugins, contornando todas as permissões de segurança do WordPress.

Como o Ataque Funciona e Por Que é Tão Perigoso?

O ataque é perigoso por sua simplicidade e eficácia. Um robô (bot) varre a internet procurando por sites que tenham uma das versões vulneráveis dos plugins instalada.

- O bot encontra um site vulnerável.

- Ele envia uma requisição specially crafted para o seu site, explorando a falha.

- Sem precisar de senha, ele comanda o seu WordPress a baixar e ativar um plugin malicioso de um repositório externo.

- Uma vez que o plugin malicioso está ativo, os invasores ganham uma “porta dos fundos” (backdoor) e podem assumir o controle total do site.

O maior risco é que muitos administradores de sites não percebem a invasão até que seja tarde demais, pois o plugin malicioso pode ficar oculto.

Guia de Ação Imediata: Como Verificar e Proteger Seu Site (Checklist)

Siga estes passos imediatamente. Não leva mais que 5 minutos.

Passo 1: Verifique a Versão dos Plugins

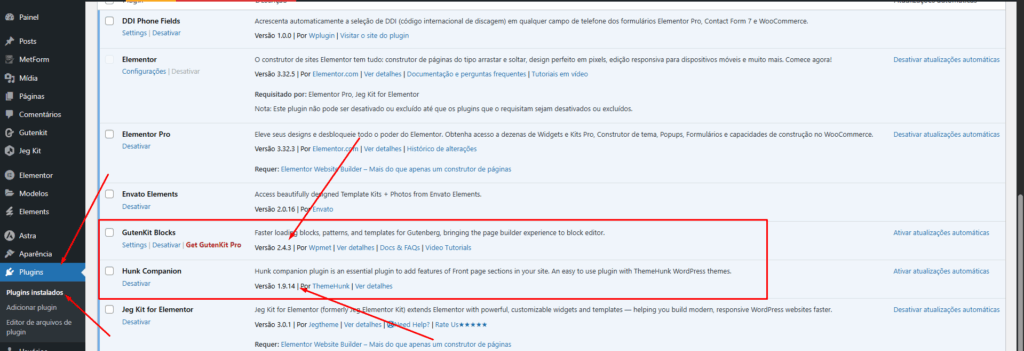

- Acesse o painel do seu WordPress.

- Vá para Plugins > Plugins Instalados.

- Procure por “GutenKit” e “Hunk Companion” na lista.

- Se você os tiver instalados, verifique o número da versão:

- GutenKit: Se a versão for menor que 2.1.1, você está vulnerável.

- Hunk Companion: Se a versão for menor que 1.8.6, você está vulnerável.

Passo 2: Procure por Plugins Não Autorizados

Mesmo que você atualize agora, um invasor já pode ter instalado algo. Revise toda a sua lista de plugins. Se encontrar algum plugin que você ou sua equipe não instalaram, desative-o e exclua-o imediatamente. Fique atento a nomes estranhos ou genéricos.

Passo 3: Atualize Imediatamente (e com Segurança)

Se você encontrou uma versão vulnerável, atualize.

- Primeiro, faça um backup completo do seu site. Isso é crucial caso algo dê errado na atualização.

- No painel de plugins, você verá um aviso para atualizar. Clique em “atualizar agora“.

- Após a atualização, verifique se o site continua funcionando normalmente.

Passo 4: Revise os Usuários Administradores

Vá para Usuários > Todos os usuários. Verifique se existem contas de administrador que você не reconhece. Se encontrar alguma, exclua-a imediatamente.

Boas Práticas Para Evitar Futuros Ataques

Ataques como este são um lembrete duro da importância da manutenção.

- Mantenha Tudo Atualizado: Core do WordPress, plugins e temas. Sempre.

- Use um Firewall (WAF): Soluções como a da Wordfence, Sucuri ou Cloudflare podem bloquear ataques antes mesmo que cheguem ao seu site.

- Limite o Número de Plugins: Use apenas os plugins essenciais. Cada plugin é uma potencial porta de entrada.

- Monitore Seu Site: Use ferramentas que alertem sobre mudanças em arquivos ou atividades suspeitas.

Perguntas Frequentes (FAQ) sobre a Falha

Eu não uso esses plugins. Estou seguro?

Se você nunca instalou o GutenKit ou o Hunk Companion, você não está vulnerável a este ataque específico. No entanto, a lição sobre manter tudo atualizado vale para todos.

Eu deletei o plugin. Isso resolve?

Sim. Se você desativou e excluiu uma versão vulnerável do plugin, a porta de entrada para este ataque foi fechada. Mesmo assim, siga o Passo 2 e 4 para garantir que nenhum dano já foi feito.

Meu site foi invadido. O que eu faço?

Se você suspeita de uma invasão, atualizar o plugin não é suficiente. O invasor já pode ter criado outras portas dos fundos. Neste caso, é essencial uma limpeza profissional do site. Você pode contratar nossos serviços no botão abaixo:

Precisa de Ajuda Profissional?

Lidar com a segurança do WordPress pode ser estressante. Se você não tem certeza de como proceder, suspeita que seu site já foi comprometido ou simplesmente prefere que especialistas cuidem disso, a W-Plugin está aqui para ajudar. www.wplugin.com.br para um diagnóstico e limpeza de segurança completos.

[Fonte]: Wordfence